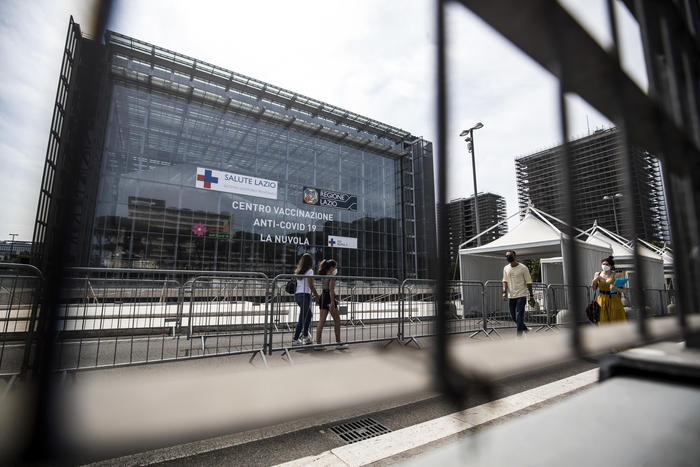

ROMA. – La corsa contro il tempo per ripristinare i servizi, in primis le prenotazioni dei vaccini, e l’attività della Procura di Roma per risalire agli autori dell’attacco che ha duramente colpito il sistema informatico della Regione Lazio. Su queste due direttrici si sviluppa l’azione per circoscrivere il blitz dei pirati informatici partito il primo agosto e, di fatto, ancora in corso.

Una vicenda su cui il direttore generale del Dis, l’ambasciatrice Elisabetta Belloni, ha fornito al Copasir una “ricostruzione ampia e circostanziata dell’evento”. Una relazione, ha confermato il presidente del Comitato, Adolfo Urso, “sia su chi verosimilmente ha fatto l’attacco, sia su quali probabilmente sono le sue finalità. Anche l’intelligence si è mossa subito per capire come contrastare meglio” il fenomeno.

Sulla vicenda taglia corto il ministro dello Sviluppo economico Giancarlo Giorgetti per il quale l’Italia “deve attrezzarsi perché questa è una questione molto seria”.

A dare il senso del livello dell’azione “terroristica” che ha colpito l’ente regionale sono i “partner” scesi in campo per supportare la Polizia Postale nell’attività di indagine: Fbi ed Europol. Obiettivo degli investigatori, incrociando anche i dati forniti dall’estero, è individuare eventuali similitudini con altri attacchi fatti in passato con ransomware cryptolocker avvenuti in Italia e anche all’estero. Una azione molto probabilmente pianificata da settimane, se non da mesi.

La preoccupazione degli inquirenti è circoscrivere “l’infezione” in modo da preservare che l’attacco si possa diffondere anche ad altre strutture, a cominciare dalle Asl. La richiesta di riscatto, che in questi casi può raggiungere cifre a sei zeri, è arrivata sui pc dell’Ente con una schermata nera e un beffardo ‘Hello Lazio’ con cui esordisce il messaggio.

Il virus cripta le informazioni e contestualmente le copia. Per sbloccare la situazione i pirati telematici indicano un link che una volta cliccato apre la trattativa per il pagamento. La situazione resta, quindi, “complessa e soggetta ad evoluzione”, assicurano fonti qualificate.

Intanto si è proceduto una ricognizione su tutte le piattaforme in uso alla Regione ma l’assessore regionale alla Sanità, Alessio D’Amato, ribadisce che “tutti i dati relativi alle oltre 7 milioni di somministrazioni di vaccini eseguite sono in nostro possesso e nessun dato dell’Anagrafe Vaccinale Regionale è stato sottratto, come nessun altro dato sanitario, né del Fascicolo Sanitario Elettronico. Entro 72 ore ritireremo su il sistema di prenotazione per i vaccini con due nuove piattaforme”.

La settimana prossima torna attivo il Cup. C’è chi corre ai ripari come l’Umberto I che ha attivato un “Centro di Prenotazione Temporaneo” che sarà operativo per il periodo di “fermo” del sistema regionale. In merito alla convenzione con la Regione Lazio, Leonardo spiega che “non ha mai avuto la gestione operativa dei servizi di monitoraggio e di protezione cyber di Laziocrea”.

La società sottolinea come abbia finora erogato “esclusivamente servizi di governance per la progettazione di un Security operation ventre (Soc) per definire processi e procedure nonché supporto per quanto riguarda la normativa sulla protezione dei dati personali. Leonardo aggiunge inoltre che su richiesta di Laziocrea è stata coinvolta, attraverso il Cyber Crisis management team, in operazioni di recovery post attacco”.

Sul punto D’Amato replica che “il contratto tra LazioCrea e Leonardo è chiaro e non ha bisogno di commenti”. Resta la preoccupazione sul fatto che l’Italia è un obiettivo concreto per questi tipi di raid. Azioni che negli ultimi mesi si sono intensificati. Dire che si è di fronte ad una “guerra è sicuramente un termine forte, ma azzeccato – afferma Carlo Sibilia, sottosegretario all’Interno -. Nessuna Regione a questo punto può sentirsi tranquilla e serena. Resta comunque difficile arrivare all’origine dell’attacco”.

La Erg, intanto, fa sapere di avere “registrato alcuni limitati disservizi all’infrastruttura Ict, attualmente in via di risoluzione, grazie anche all’immediata attivazione delle proprie procedure interne in materia di cybersecurity”. L’azienda “conferma che tutti gli impianti sono correttamente in esercizio e non hanno subito alcuna interruzione, garantendo così l’operatività di business”.

(di Marco Maffettone/ANSA)